Waves exchange 1.7.0版本重要更新--分布式阈值加密货币托管 Waves exchange迎来了重要的1.7.0版本的更新,在此版本中,作为世界领先的去中心化,waves exchange将上线邮箱登录和注册中心化交易所的功能,于此同时,waves.exchange还上线了USDC的抵押理财功能。 本文,我们将回顾现有的加密货币托管解决方案,找到常见问题,并提出一种新的分散式加密货币托管方法,以解决现有系统的常见缺陷,以及为什么分布式阈值加密托管是更好的解决方案。

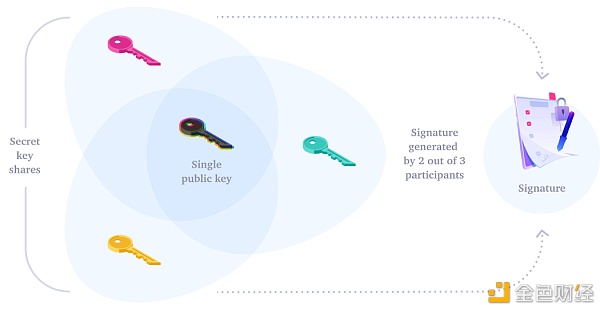

什么是加密货币托管,为什么我们需要它? 众所周知,密钥的管理及其困难,记住苦难,丢失容易。管理密钥很难。它们可能被盗,被黑客入侵或意外泄露给其他人。一旦丢失密钥会导致完全失去对用户帐户以及与之相关的所有资金的访问和控制权限。窃取密钥一旦成功,窃取者即可伪装自己是所有者本人,对账户进行任意操作。 这些风险和限制使用户(尤其是新用户)很难真正与区块链和其他密钥加密系统进行交互。这也使得现有的金融系统(主要依靠传统的身份验证技术)难以与秘密密钥系统集成。就结果而言,独立的秘密管理在丢失或失窃方面面临着重大风险。 为了解决这些问题,已经提出了许多加密货币托管解决方案。托管机制作为常用的系统可提供用户秘钥的安全存储,在提供传统的身份验证和授权界面(例如电子邮件,密码或电话)的同时,抽象化了基础密钥系统的加密技术和技术复杂性。 中心化托管问题 市场上大多数托管人都是中心化的,这意味着用户的身份信息由服务器和数据库在检查和保存(可能有多个副本作为备份)。服务器使用完整的密钥来生成数字签名,组件之间的网络交互都属于一个人或一个组织。 中心化体系结构具有固有的漏洞:保存机密信息的数据库可能会丢失或被盗,生成签名的服务器可能会被黑,签名过程中使用的秘密密钥可能会被泄露,网络流量可以被插入的间谍软件监视。 人为因素也不应该被排除。犯罪者通常会利用人为错误或恶意意图谋取利益。在任何中心化系统中,都有人员(系统管理员,技术人员等)可以访问重要的子系统。甚至单个人也可能使整个系统受到危害。 分布式托管 上述问题的来源相同:集中化。一个人,一个服务器,一个数据库—如果其中任何一个发生故障,都可能使整个系统发生故障。因此,如何避免任何单点故障?通过使系统分散化。 首先,让我们为“理想”系统制定一些要求: 1.???? 任何人都不能破坏系统。 2.??? 不存在任何包含完整密钥的存储。 3.??? 完整密钥绝对不能出现在任何单个服务器或设备上。 满足以上要求的唯一方法是以某种方式将一个密钥拆分为几个部分。每个部分必须分别保存在不同人员维护的数据库和服务器中。为了执行操作,参与者必须以某种方式进行合作,而不必向任何人透露自己保管的部分密钥。 天真的方法是将密钥分为n个部分,并要求所有n个参与者执行一个操作。但是,这意味着一个受到破坏或脱机的参与者便会破坏整个系统,使我们回到了单点故障问题。这违反了理想要求的第一点。 因此,代表用户执行操作所需的合作参与者的数量必须少于n。令t表示执行操作所需的参与者数量。

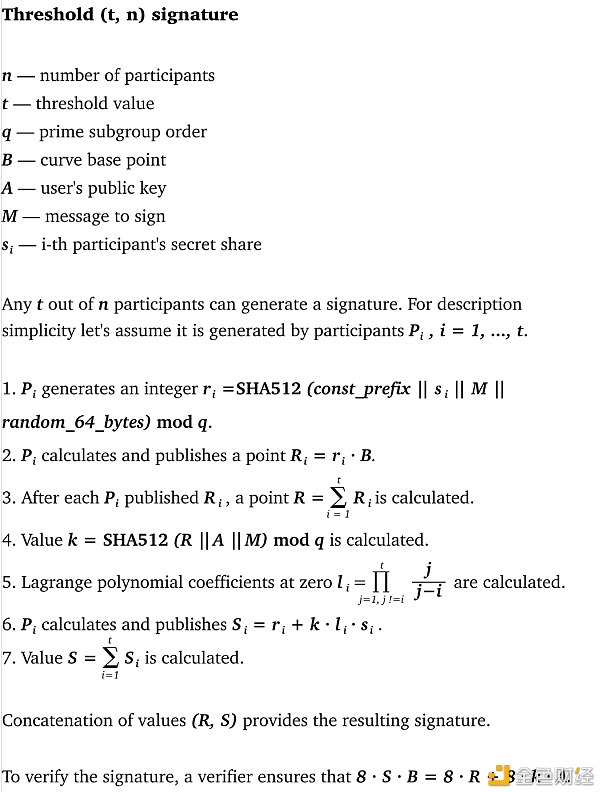

该解决方案在安全性和可用性上均具有优势。现在,至少有t个参与者需要同时受到损害才能损害整个系统。仅当(n-t + 1)个参与者同时下线时,系统才会下线。 上面的想法是受已知的安全机制和加密方法启发的,例如Shamir Secret Share方案,多因素身份验证,多签名,阈值加密法。 阈值加密法 为了使系统在满足上述要求的同时运行,需要有一种方法让参与者代表用户创建数字签名,而不必在单个计算机上泄露他们保管的部分密钥或重建完整密钥。 密码学的整个领域都专用于此:阈值密码学,且已经提出了涵盖许多流行的数字签名方案的算法:RSA,ECDSA,EdDSA等。实施这些算法可以使拟议的托管机制成为跨区块链机制并在许多系统上运行:Wave,Bitcoin,Ethereum或其他。 现在,我们将重点介绍基于带有Curve25519的EdDSA的Waves区块链上使用的签名方案。下面的所有标量值都将假定为素数子组。

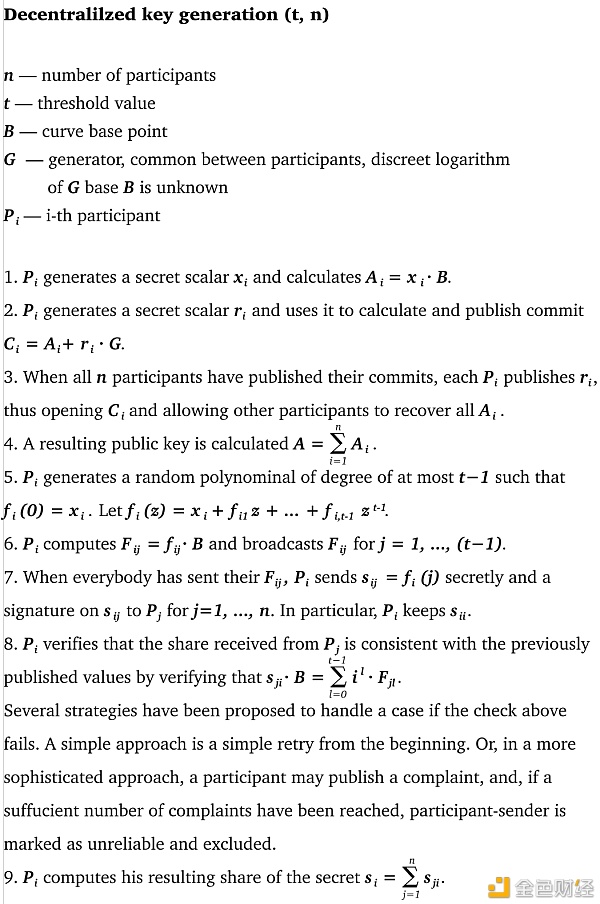

分布式密钥生成 根据要求1和3,完整密钥绝对不能出现在单个计算机上。这包括用户创建和密钥生成的阶段。因此,需要一种算法,该算法允许合作的参与者生成秘密密钥份额和相应的公共密钥,而无需在一个地方泄露其份额或收集完整密钥。 已经提出了几种方案来实现这一目的。我们的解决方案基于Rosario Gennaro,Stanislaw Jarecki,Hugo Krawczyk和Tal Rabin于1999年提出的方案。

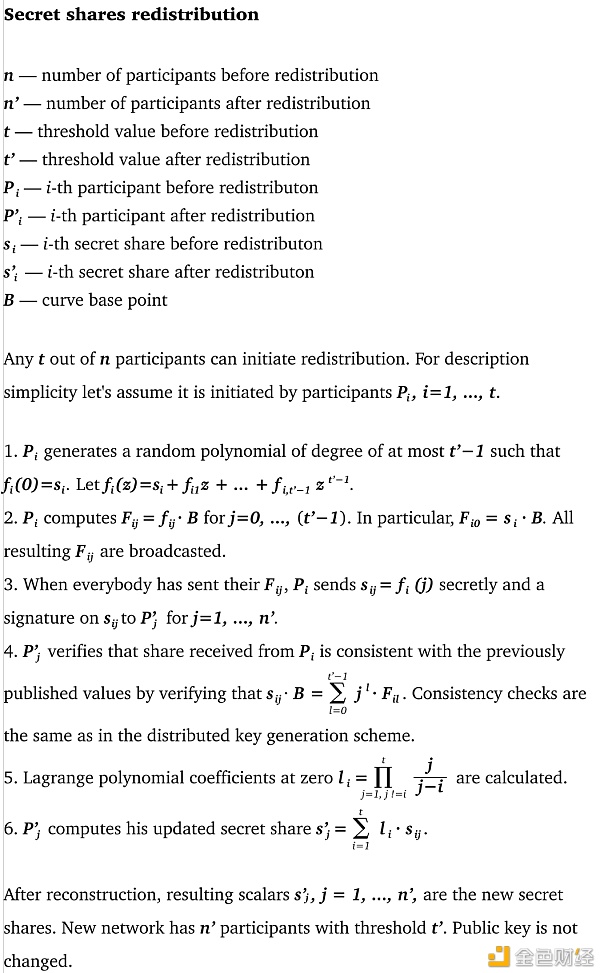

密钥份额重新分配 我们提议的加密系统不仅应在固定的时间点而且还要在较长的时间里考虑安全性和可靠性。为此,网络不应是静态的,而应具有灵活性并适应不断变化的环境。 我们实现上述灵活性的方法是通过密钥份额重新分配。利用现有股份及多轮勾兑,n个参与者中的t个参与者创建和分发股份新集来更新网络的所有参与者,而不用透露任何份额内容或整体密钥内容。完成后,重新分配中包含的所有参与者都将拥有新的密钥份额,与旧份额不兼容,但是所有用户的公共密钥将保持不变。 鉴于参与者的人数和阈值都可以更改,因此这种方法足够通用,可以涵盖重要的用例,例如: 用例:参与者丢失数据 解决方案:“再分配”“就地”共享:相同的参与者,相同的阈值。为每个参与者(包括丢失数据的参与者)创建一组新的份额。 用例:参与者数据暴露 解决方案:相同的解决方案:重新分配“就地”。参与者获得新份额,旧有份额失效。 用例:参与者作恶 解决方案:将参与者“踢出”网络:以不将参与者包括在更新的网络中的方式进行重新分配。 用例:参与者离开 解决方案:相同的解决方案。 用例:需要添加新参与者 解决方案:重新分发,包括新的参与者。 用例:阈值更改 解决方案:重新分配,在算法中设置新的目标阈值。 一种基于Yvo Desmedt和Sushil Jajodia在1997年发表的论文的算法,同样被采用进行额外的检查以确保进一步的安全性。

用户认证 到目前为止,我们集中在加密方面,即网络如何执行操作。但是,为了决定是否执行它们,需要用户身份证明。此外,每个参与者都必须独立地验证用户的身份,并且仅在成功通过身份验证后才能执行操作。 使用电子邮件和密码的传统身份验证是使用最广泛的方式,因此是用户友好的身份验证方式。与可靠的身份提供商合作,它可提供与传统银行和金融系统相同的安全性。它还支持2-因素验证,电话确认和其他高级安全措施。 总结 今天,我们正在迈出第一步,将阈值密码学和传统电子邮件身份验证领域的科学进步相结合。我们相信,这将有助于执行我们促进广泛采用区块链的使命,我们将朝着这个方向继续努力。今年,我们将专注于宣传及开发材料的发布和技术开发,逐渐朝着使该技术不仅安全而且可以作为源代码公开可用的方向发展。 那些警惕阈值密码系统的人仍然可以使用传统的身份验证方法,例如种子短语和各种设备,包括Ledger。 不久,我们将添加一个选项—使用邮箱创建账户的用户可以导出自己的私钥。但是必须提醒用户名的是:该操作将是单向的。作为此操作的结果,使用电子邮件创建的帐户将被删除,与之对应的,用户将能够使用密钥访问通过电子邮件创建的地址。 电子邮件身份验证的使用将提供其他一些机会,例如: -更改密码 -重设密码 -附加2FA,例如Google Authenticator -添加额外的功能,包括止损,获利等。 随着我们不断努力使我们的服务尽可能安全和用户友好,我们将及时向您发布最新动态。 当然,我们很高兴与大家分享:即日起电子邮件身份验证技术已在外部开发人员的dApp(swop.fi,levex.fi等)中可用。 —- 编译者/作者:Waves中国区代表S 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

Wavesexchange1.7.0版本重要更新--分布式阈值加密货币托管

2021-01-29 Waves中国区代表S 来源:区块链网络

LOADING...

相关阅读:

- 比特币亿万富翁查马斯·帕里哈皮蒂亚(Chamath Palihapitiya)正在竞选加利2021-01-29

- 比特币亿万富翁查马斯·帕里哈皮蒂亚(Chamath Palihapitiya)正在竞选加利2021-01-29

- 国际行动通过借助区块链分析追踪加密来破坏勒索软件集团Netwalker –安2021-01-29

- 不二论币“WSB”联盟盯上狗狗币要涨到月球了?2021-01-29

- 热Doge基于Meme的加密货币飙升超过800%创历史新高2021-01-29