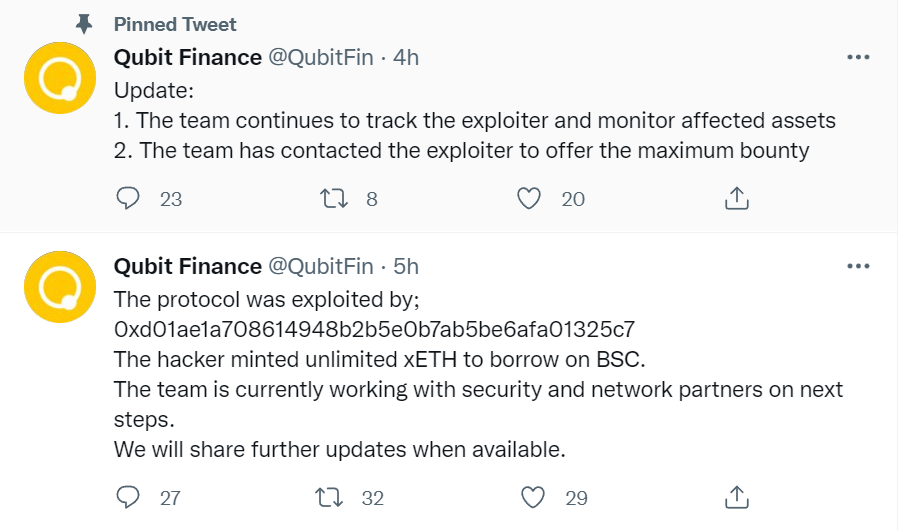

原文标题:《8000 万美元不翼而飞——QBridge 被黑简析》 原文来源: 慢雾科技 据慢雾区情报,2022 年 01 月 28 日,Qubit 项目的 QBridge 遭受攻击,损失约 8000 万美金。慢雾安全团队进行分析后以简析的形式分享给大家。

简要分析 1. 攻击者通过 ETH 上的 QBridge 合约进行存款操作,存款时传入所要跨的目标链 destinationDomainID、所要跨链的资产 resourceID 以及跨链资金数量与接收地址等参数构成的 data。 2. 攻击者指定传入的 resourceID 为跨 ETH Token 所需要的值,但其调用的是 QBridge 的 deposit 函数而非 depositETH 函数,因此首先绕过了跨链资金数量与 msg.value 的检查。deposit 函数会根据 resourceID 从映射中取出 handler 地址进行充值,由于攻击者传入的是真实的跨 ETH Token 所需要的值所以可以顺利调用 handler 合约的 deposit 函数。 3. handler 合约的 deposit 函数中会根据 resourceID 取出的所要充值的 Token 是否在白名单内进行检查,由于攻击者传入的 resourceID 对应 ETH,因此映射中取出的所要充值的 Token 为 0 地址,即会被认为是充值 ETH 而通过了白名单检查。但 deposit 函数中却并没有对所要充值的 Token 地址再次进行检查(充值 ETH 应该是要通过 depositETH 函数进行跨链),随后直接通过 safeTransferFrom 调用了所要充值的 Token 的 transferFrom 函数。 4. 由于所要充值的 Token 地址为 0 地址,而 call 调用无 code size 的 EOA 地址时其执行结果都会为 true 且返回值为空,因此通过 transferFrom 的转账操作通过了 safeTransferFrom 的检查,最后触发了 Deposit 跨链充值事件。 5. 由于传入的 resourceID 为跨 ETH 所需要的值,因此触发的 Deposit 事件与真正充值 ETH 的事件相同,这让 QBridge 认为攻击者进行了 ETH 跨链,因此在 BSC 链上为攻击者铸造了大量的 qXETH Token。攻击者利用此 qXETH 凭证耗尽了 Qubit 的借贷池。 MistTrack 分析 慢雾 AML 旗下MistTrack 反洗钱追踪系统分析发现,攻击者地址 (0xd01...5c7) 首先从 Tornado.Cash 提币获取初始资金,随后部署了合约,且该攻击者地址交互的地址是 Qubit、PancakeSwap 和 Tornado.Cash 合约地址。目前资金未发生进一步转移。慢雾 AML 将持续监控被盗资金的转移,拉黑攻击者控制的钱包地址,提醒交易所、钱包注意加强地址监控,避免相关恶意资金流入平台。

总结 本次攻击的主要原因在于在充值普通 Token 与 native Token 分开实现的情况下,在对白名单内的 Token 进行转账操作时未对其是否为 0 地址再次进行检查,导致本该通过 native 充值函数进行充值的操作却能顺利走通普通 Token 充值逻辑。慢雾安全团队建议在对充值 Token 进行白名单检查后仍需对充值的是否为 native Token 进行检查。 参考交易: https://etherscan.io/tx/0x478d83f2ad909c64a9a3d807b3d8399bb67a997f9721fc5580ae2c51fab92acf https://bscscan.com/tx/0x33628dcc2ca6cd89a96d241bdf17cdc8785cf4322dcaf2c79766c990579aea02 原文链接 —- 编译者/作者:区块律动BlockBeat 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

Qubit项目QBridge被黑始末,8000万美元不翼而飞

2022-01-28 区块律动BlockBeat 来源:区块链网络

LOADING...

相关阅读:

- ARK Invest 称 BTC、ETH 市值到 2030 年将达到 20 万亿美元2022-01-28

- BitDAO 推出 2 亿美元的 ZkDAO 以改善 ETH 扩容2022-01-28

- 华纳音乐将在 ETH 游戏沙盒中举办元界音乐会2022-01-28

- 到 2030 年的疯狂比特币 (BTC) 和以太坊 (ETH) 价格预测2022-01-27

- 以太坊 (ETH) 价格因超卖而上涨 20%2022-01-27