| 虽然可以爬取的平台很多,可以选择爬取其他平台的数据来代替,但是考虑到该平台的可用数据量很大,值得花时间做这个爬虫,同时也是受到好奇心的驱使,于是研究了该平台的反爬机制。 1.问题由来:由于公司新项目需求,需要从不同平台爬取大量与项目相关的数据,大多数平台没有反爬机制,只有一个站点布置了反爬。虽然可以爬取的平台很多,可以选择爬取其他平台的数据来代替,但是考虑到该平台的可用数据量很大,值得花时间做这个爬虫,同时也是受到好奇心的驱使,于是研究了该平台的反爬机制。以下将该站点称为h网站。2.问题描述:h网站的的访问需要带上一个动态cookie才能访问成功。 访问失败和访问成功的图示

其中最为关键的cookie是name为FSSBBIl1UgzbN7N80T的cookie,该cookie是动态变化的,而其他的cookie:例如:FSSBBIl1UgzbN7N80S, JSESSIONID, site_id_cookie等这些都是不变的,而让FSSBBIl1UgzbN7N80T这个cookie产生动态变化的代码有两段,分别是:<script type="text/javascript" charset="iso-8859-1" src="/4QbVtADbnLVIc/d.FxJzG50F.3e2af61.js" r='m'></script> <script type="text/javascript" r="m">(function(){var _$1B=0,_$cb=[[2,4,0,6,3,1,5,7],[97,4,63,4,78,47,10,82,53,20,38,20,66,3,90,20,87,49,77,75,37,93,33,61,42,44,56,50,20,39,83,57,26,54,6,21,41,95,96,11,21,45,74,62,43,69,21,15,98,92,98,17,47,58,21,30,51,29,48,16,89,14,76,21,73,13,21,85,81,64,35,20,40,9,67,64,31,7,20,55,64,20,68,47,27,0,88,5,24,20,86,46,8,34,28,1,60,32,23,36,2,70,12,65,80,72,25,19,52,71,18,91,79,84,94,22,59,20],[32,1,0,31,0,21,33,7,18,27,22,15,5,23,20,22,26,12,30,17,11,28,8,28,2,4,19,10,19,9,19,29,19,16,25,19,6,19,3,24,13,14,22],[11,39,23,34,15,47,18,3,19,31,21,6,30,5,22,38,46,25,2,36,12,6,45,15,20,27,8,32,14,0,14,39,26,1,41,35,26,24,9,37,9,44,13,44,40,6,9,16,40,38,29,10,28,33,43,7,37,40,16,29,0,17,4,42,18],[24,25,13,6,30,27,31,8,34,29,10,26,25,7,23,21,25,0,14,21,28,20,22,2,32,5,11,35,28,1,17,33,36,15,32,12,35,9,1,25,4,16,19,18,8,3,25]];function _$MB(_$7U,_$5F){return _$e8.Math.abs(_$7U)%_$5F;}function _$x2(_$Qf){if(_$2B(_$Qf)){_$pc(_$Qf);}var _$6n=_$5M();var _$6n=_$Qf[_$MB(_$c2()+_$jX(),16)];_$ui(_$Qf);var _$6n=_$Qf[_$MB(_$Dh()+_$UF(),16)];_$Qf[_$MB(_$Qf[_$MB(_$c2()+_$jX(),16)],16)]=_$i1(_$Qf);return _$DW(_$Qf);}function _$2B(_$Qf){var _$6n=_$UF();var _$s2=_$5M();if(_$Lt()){_$Qf[_$MB(_$jX(),16)]=_$Xc();}_$Qf[11]=_$5M();_$Qf[7]=_$c2();var _$6n=_$Ri();var _$6n=_$zc();return _$fx(_$Qf);}function _$UF(){return 11}function _$5M(){return 1}function _$Lt(){return 4}function _$jX(){return 3}function _$Xc(){return 9}function _$Dh(){return 5}function _$c2(){return 13}function _$Ri(){return 14}function _$zc(){return 12}function _$fx(_$Qf){var _$6n=_$05();var _$U6=_$c2();_$Qf[_$MB(_$Y$(),16)]=_$Ri();_$Qf[_$MB(_$Dh(),16)]=_$UF();return _$5M();}function _$05(){return 7}function _$Y$(){return 0}function _$pc(_$Qf){_$x$(_$Qf);_$Qf[8]=_$Sd();var _$s2=_$jX();var _$s2=_$Xc();_$Qf[15]=_$Dh();var _$s2=_$Sd();var _$U6=_$Lt();return _$QL(_$Qf);}function _$x$(_$Qf){var _$6n=_$Ri();var _$U6=_$zc();_$Qf[_$MB(_$UF(),16)]=_$5M();_$Qf[7]=_$c2();var _$s2=_$Ri();var _$s2=_$zc();return _$5u();}function _$5u(){return 10}function _$Sd(){return 6}function _$QL(_$Qf){_$Qf[0]=_$Ri();var _$U6=_$UF();var _$U6=_$5M();_$Qf[7]=_$c2();return _$jX();}function _$ui(_$Qf) .....................})()</script> 第二段代码不妨称为bootstrap.js,bootstrap.js是动态变化,而且加密混淆过的。 爬虫的难度相比其他网站,该网站爬虫的难度在于每次访问需要带上所需的动态cookie,但是脱离了浏览器环境,产生cookie的js代码无法执行,而且js代码也是动态变化的,所以无法只在js环境里面执行一次代码,就一劳永逸。 3.解决方案 go有一个goja的执行js的库,相当于python的pyv8模块。我刚开始想的是调用goja,每次访问无论失败成功返回中都会附带动态js代码,所以可以用goja执行代码,获得cookie,带上cookie再访问。但是随之而来的问题是,动态js代码中引用了window,document这样的浏览器环境中才有的全局变量。goja已经无法满足动态js的执行,到这里有一个解决办法就是使用chromedp库。最近广泛使用的headless browser解决方案PhantomJS已经宣布不再继续维护,转而推荐使用headless chrome.那么headless chrome究竟是什么呢,Headless Chrome 是 Chrome 浏览器的无界面形态,可以在不打开浏览器的前提下,使用所有 Chrome 支持的特性运行你的程序。简而言之,除了没有图形界面,headless chrome具有所有现代浏览器的特性,可以像在其他现代浏览器里一样渲染目标网页,并能进行网页截图,获取cookie,获取html等操作。想要在golang程序里使用headless chrome,需要借助一些开源库,实现和headless chrome交互的库有很多,这里选择chromedp,接口和Selenium类似,易上手。chromedp提供一种更快,更简单的方式来驱动浏览器 (Chrome, Edge, Safari, Android等)在 Go中使用Chrome Debugging Protocol 并且没有外部依赖 (如Selenium, PhantomJS等)。调用chromedp的Evaluate来执行相关js代码,在运行中还是报错。但是其实使用chromedp访问站点,跟在浏览器里访问是一样的,只是没有可视化的图形页面而已。利用chromedp访问后已经无需再执行动态js,访问的时候代码已经执行过了,此时cookie已经产生。所以只需要利用chromedp获取headless chrome里存储的cookie即可。package main import ( "context" "fmt" "log" "github.com/chromedp/chromedp" ) func main() { var cookieBase string = "site_id_cookie=1; clientlanguage=zh_CN; " ctx, cancel := chromedp.NewContext(context.Background()) defer cancel() // run task list var res string err := chromedp.Run(ctx, chromedp.Navigate(`http://www.hbsredcross.org.cn/`), chromedp.WaitVisible(`body`), chromedp.Evaluate(`document.cookie`, &res), ) if err != nil { log.Fatal(err) } fmt.Println(cookieBase + res) }无论如何,问题的关键是明确的,在于获取动态cookie。所以我想既然从代码里生成cookie难度较大,那不如直接从浏览器那边获取cookie。我使用的是chrome浏览器,本地存放cookie的文件是`C:\Users\…\AppData\Local\Google\Chrome\UserData\Default\Cookies(windows)”。但是因为cookie是动态变化的,所以还需要用一个定时刷新页面的脚本。定时刷新很简单,网上有可使用的js脚本,chrome也有定时刷新的扩展(例如:Super Auto Refresh Plus)。现在只需解决cookie文件读的问题。cookies文件是一个sqlite的数据库文件,cookies的table是:CREATE TABLE cookies( creation_utc INTEGER NOT NULL, host_key TEXT NOT NULL, name TEXT NOT NULL, value TEXT NOT NULL, path TEXT NOT NULL, expires_utc INTEGER NOT NULL, is_secure INTEGER NOT NULL, is_httponly INTEGER NOT NULL, last_access_utc INTEGER NOT NULL, has_expires INTEGER NOT NULL DEFAULT 1, is_persistent INTEGER NOT NULL DEFAULT 1, priority INTEGER NOT NULL DEFAULT 1, encrypted_value BLOB DEFAULT '', samesite INTEGER NOT NULL DEFAULT -1, source_scheme INTEGER NOT NULL DEFAULT 0, UNIQUE (host_key, name, path) ) go相关的库有 go-sqlite/sqlite3使用sqlite3读取cookies这个db文件,根据cookie的host,name过滤获得需要的FSSBBIl1UgzbN7N80T即可。其中cookies中的字段,如果cookie value是加密的blob内容,那么value的值是放在encrypted_value字段,如果value没有加密,那么值放在value字段。爬取h平台所需cookie的value值是加密的,所以读取出来的encrypted_value还需要解密。chrome加密cookie在不同平台上的加密方法不同, Windows下加密采用DPAPI。 zellyn/kooky有封装好的直接获得所需cookie的方法。其他相关的库可以自行查找… 脚本: 1.Chrome在对Cookie的值保存之前会进行加密处理,并保存在数据库的encrypt_value字段中。在Windows系统中,Cookie加密采用的是系统提供的函数CryptProtectData,在解密的时候也需要调用系统提供的函数CryptUnprotectData。解密的Windows用户必须与加密的用户一致才能成功解密。不过系统提供的是C函数,go通过syscall库来实现对C函数的调用。CryptUnprotectData需要7个参数: pDataIn一个指向DATA_BLOB结构体的指针,该DATA_BLOB内需存放被解密的数据。DATA_BLOB结构体内含两个成员:cbData,数据的所占用的字节数;pbData,指向数据所在内存的指针。 ppszDataDescr描述该加密数据的信息,如果在进行加密操作的时候添加了描述,那么在解密的时候也能得到该描述信息。获得该描述后需要调用系统提供的LocalFree释放ppszDataDescr指向的内存。如果不需要,设为NULL即可。 pOptionalEntropy一个指向含有密钥DATA_BLOB的指针,不过在进行Cookie加密时通常不会用到。 pvReserved保留参数,设为NULL即可。 pPromptStruct解密是一个有安全风险的操作,可能需要弹出风险提升,如果不需要弹出提示设置为NULL即可。 dwFlags安全相关的标志,设置为0即可。 pDataOut一个指向解密后的数据的DATA_BLOB,获得解密数据后需要调用系统提供的LocalFree函数释放pbData指向的内存。package main import ( "fmt" "os/user" "syscall" "unsafe" "github.com/go-sqlite/sqlite3" ) func main() { usr, _ := user.Current() var cookiesFile string = usr.HomeDir + `\AppData\Local\Google\Chrome\User Data\Default\Cookies` cookies, err := ReadChromeCookies(cookiesFile, "www.hbsredcross.org.cn", "FSSBBIl1UgzbN7N80T") if err != nil { fmt.Println(err) return } if len(cookies) == 0 { fmt.Println("visit www.hbsredcross.org.cn first") return } fmt.Println(cookies[0]) } var ( dllcrypt32 = syscall.NewLazyDLL("Crypt32.dll") dllkernel32 = syscall.NewLazyDLL("Kernel32.dll") procDecryptData = dllcrypt32.NewProc("CryptUnprotectData") localFree = dllkernel32.NewProc("LocalFree") ) type data_blob struct { cbData uint32 pbData *byte } type Cookie struct { Domain string Name string Value string } func newBlob(d []byte) *data_blob { if len(d) == 0 { return &data_blob{} } return &data_blob{ pbData: &d[0], cbData: uint32(len(d)), } } func (b *data_blob) toByteArray() []byte { d := make([]byte, b.cbData) p := uintptr(unsafe.Pointer(b.pbData)) for i := 0; i < int(b.cbData); i++ { p2 := (*byte)(unsafe.Pointer(p)) d[i] = *p2 p += unsafe.Sizeof(byte(0)) } return d } func decrypt(data []byte) ([]byte, error) { var outblob data_blob r, _, err := procDecryptData.Call(uintptr(unsafe.Pointer(newBlob(data))), 0, 0, 0, 0, 0, uintptr(unsafe.Pointer(&outblob))) if r == 0 { return nil, err } defer localFree.Call(uintptr(unsafe.Pointer(outblob.pbData))) return outblob.toByteArray(), nil } func decryptValue(encrypted []byte) (string, error) { s, err := decrypt(encrypted) if err != nil { return ``, err } return string(s), nil } func ReadChromeCookies(filename string, domainFilter string, nameFilter string) ([]*Cookie, error) { var cookies []*Cookie db, err := sqlite3.Open(filename) if err != nil { return nil, err } defer db.Close() err = db.VisitTableRecords("cookies", func(rowId *int64, rec sqlite3.Record) error { cookie := &Cookie{} if len(rec.Values) < 14 { return fmt.Errorf("table 至少有14个字段", len(rec.Values)) } domain, ok := rec.Values[1].(string) if !ok { return fmt.Errorf("domain不是string类型") } name, ok := rec.Values[2].(string) if !ok { return fmt.Errorf("name不是string类型") } value, ok := rec.Values[3].(string) if !ok { return fmt.Errorf("value不是string类型") } encrypted_value, ok := rec.Values[12].([]byte) if !ok { return fmt.Errorf("encrypted_value不是[]byte类型") } if domainFilter != "" && domain != domainFilter { return nil } if nameFilter != "" && name != nameFilter { return nil } cookie.Domain = domain cookie.Name = name if len(encrypted_value) > 0 { decrypted, err := decryptValue(encrypted_value) if err != nil { return fmt.Errorf("decrypting cookie %v: %v", cookie, err) } cookie.Value = decrypted } else { cookie.Value = value } cookies = append(cookies, cookie) return nil }) if err != nil { return nil, err } return cookies, nil } 2.Simple script to extract (encrypted) cookies out of Chrome OS X cookie store. Usage: ./cookiemonster domain.com 本文来源:公链财经 —- 编译者/作者:公链财经 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

某动态js加密cookie网站爬虫记录

2020-09-09 公链财经 来源:火星财经

LOADING...

相关阅读:

- 行情分析丨科技股不止跌,加密货币也难起!2020-09-09

- ASSEMBLE协议宣布与Xangle建立战略合作伙伴关系2020-09-09

- 比特币熊只是握手疲软,多年牛市完整的大图2020-09-09

- 比特币发行量的下降会随着时间的推移而增加价值吗?2020-09-09

- 比特币发行量的下降它的价值会随着时间的推移而增加吗2020-09-09

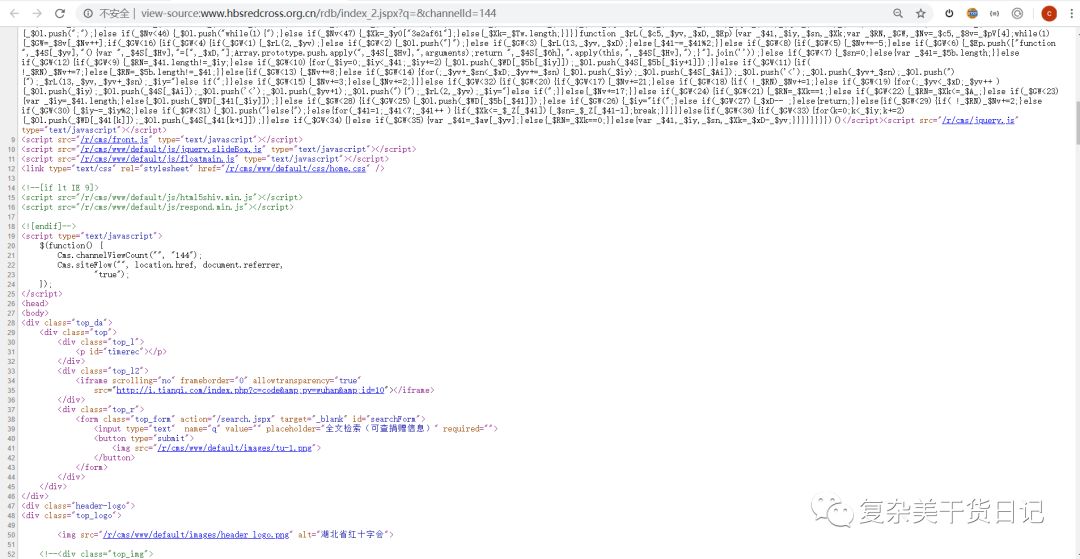

访问失败,返回HTML源码

访问失败,返回HTML源码 访问成功,返回HTML源码

访问成功,返回HTML源码