北京时间2021年8月4日早上6点(区块12955063),Popsicle Finance项目下的多个机枪池被攻击,损失金额超过两千万美元,是迄今为止DeFi领域发生的损失数额最大的单笔攻击之一。通过分析攻击交易及项目代码我们发现,此次攻击是一个利用项目的记账漏洞进行多次提取的攻击(Double-Claming Rewards)。下面我们通过代码和攻击流程分析此次攻击。 代码分析 Popsicle Finance是一个涉及多个链的机枪池(Yield Optimization Platform)。 用户首先调用deposit函数向机枪池存入一定的流动性,并获得Popsicle LP Token(以下简称PLP Token)作为存款的份额证明。Popsicle Finance会将用户提供的流动性存入Uniswap等底层池子并获得收益。

用户还可以调用withdraw函数,根据用户持有的PLP Token所代表的流动性份额,从机枪池取回流动性。Popsicle Finance会将PLP Token对应的流动性从Uniswap等底层池子中取回给用户。

最后,用户在机枪池中存的流动性会随着时间产生一定的收益(Yield),会累计在合约的用户状态中。用户可以调用collectFees函数取回部分存款奖励。

本次攻击的核心函数正是collectFees函数。下面我们逐步分析其代码。首先获得存储在userInfo中的用户状态。其中用户状态中的token0Rewards和token1Rewards是由于用户存款而累积的奖励。 接下来计算该合约中,对应机枪池的Token对的Balance。如果在合约中有足够的Balance,就按金额将Reward支付给用户;否则会调用pool.burnExactLiquidity从底层pool取回流动性返回给用户。 最后,会将记录在userInfo中的Rewards状态进行更新。看到这里,机枪池的代码实现还是比较符合逻辑的。但是在函数开头我们发现了updateVault modifier,这个函数会在collectFees的函数体之前运行,漏洞也许在updateVault相关的函数中。

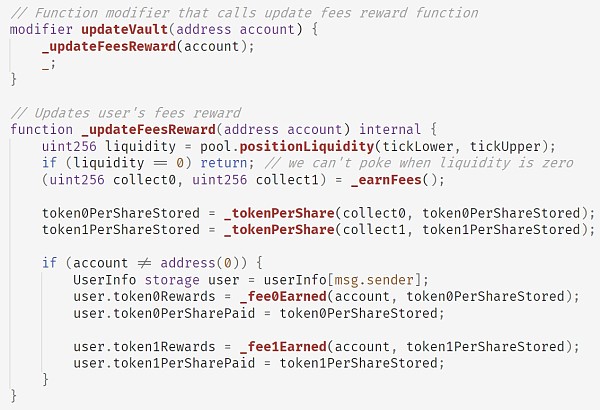

以上是updateVault相关函数的实现。过程如下: 首先调用_earnFees向底层pool获取积累的Fee; 随后调用_tokenPerShare更新token0PerShareStored和token1PerShareStored参数,这两个参数代表了池子中每个share代表的token0和token1的数量,即机枪池的每个份额计代表的Token对数量; 最后调用_fee0Earned和_fee1Earned更新对应到这个用户的存款Rewards(即user.token0Rewards和user.token1Rewards)。

以上是_fee0Earned和_fee1Earned函数的实现,两个函数实现相同,都实现了这样一个公式(以_fee0Earned为例): user.token0Rewards += PLP.balanceOf(account) * (fee0PerShare - user.token0PerSharePaid) / 1e18 也就是说,该函数会在原有的user.token0Rewards基础上,根据用户拥有的PLP Token数量计算应给用户发放的Fee的份额。 但我们注意到这个函数是增量的,也就是说即使用户并没有持有PLP Token(PLP.balanceOf(account)为0),该函数仍会返回保存在user.token0Rewards中记账的存款奖励。 因此对于整个合约,我们发现两个重要的逻辑缺陷: 用户的存款奖励是记录在user.token0Rewards和user.token1Rewards中的,并不与任何PLP Token或其他东西有任何形式的绑定。 用于取回存款收益的collectFees函数仅仅依赖于记账的user.token0Rewards和user.token1Rewards状态,即使用户并未持有PLP Token,仍可以取出对应的存款奖励。 我们假想一个攻击流程: 攻击者向机枪池中存入一定的流动性,获得一部分PLP Token。 攻击者调用collectFees(0, 0),后者会更新攻击者的存款奖励,即状态变量user.token0Rewards的值,但并没有真正取回存款奖励。 攻击者将PLP Token转给自己控制的其他合约,再调用collectFees(0, 0)更新状态变量user.token0Rewards。也就是说通过不断地流转PLP Token并调用collectFees(0, 0),攻击者复制了这些PLP Token对应的存款奖励。 最后,攻击者从以上各个地址调用collectFees函数,取回真正的奖励。此时虽然这些账户中并没有PLP Token,但由于记账在user.token0Rewards没有更新,攻击者因此得以取出多份奖励。 用现实生活中的例子来描述这个攻击,相当于我向银行存钱,银行给了我一张存款凭证,但这张凭证没有防伪措施也没有和我绑定,我把凭证复印了几份发给不同的人,他们每个人都凭借这个凭证向银行取回了利息。 攻击流程分析 通过以上的代码分析,我们发现了Popsicle Finance在机枪池实现上的漏洞。下面我们对攻击交易进行深入分析,看攻击者是怎样利用这个漏洞的。 攻击者的总体流程如下: 攻击者创建了三个交易合约。其中一个用于发起攻击交易,另外两个用于接收PLP Token并调用Popsicle Finance机枪池的collectFees函数取回存款奖励。 通过闪电贷从AAVE借出大量流动性。攻击者选择了Popsicle Finance项目下的多个机枪池,向AAVE借出了对应这些机枪池的六种流动性。 进行Deposit-Withdraw-CollectFees循环。攻击者一共进行了8次循环,分别攻击了Popsicle Finance项目下的多个机枪池,取出了大量流动性。 向AAVE归还闪电贷,并将获利通过Tornado Cash洗钱。

本次攻击交易主要由数个Deposit-Withdraw-CollectFees循环构成,每一个循环的示意图如上图所示。根据我们的分析,逻辑如下: 攻击者首先将闪电贷借来的流动性存入机枪池中,获得一定量的PLP Token。 攻击者将PLP Token转给攻击合约2。 攻击合约2调用机枪池的collectFees(0, 0)函数,设置合约2对应的user.token0Rewards和user.token1Rewards状态。 攻击合约2将PLP Token转给攻击合约3。 和攻击合约2的操作类似,攻击合约3调用机枪池的collectFees(0, 0)函数,设置合约2对应的user.token0Rewards和user.token1Rewards状态。 攻击合约2将PLP Token转回攻击合约,后者调用机枪池的withdraw函数Burn掉PLP Token,取回流动性。 攻击合约2和攻击合约3调用collectFees函数,用虚假的tokenRewards状态取回了存款奖励。 根据我们的以太坊交易追踪可视化系统(https://tx.blocksecteam.com/)给出的交易调用图如下,其中部分重要交易用红字进行标注:

利润分析 本次攻击一共获利:2.56k WETH,96.2 WBTC,160k DAI,5.39m USDC,4.98m USDT,10.5k UNI,获利共计超过20,000,000美元。 在此次攻击之后攻击者通过首先通过Uniswap和WETH将攻击获得的其他token全部换成ETH,然后通过多次使用Tornado.Cash将ETH洗白。 BlockSec 团队以核心安全技术驱动,长期关注 DeFi 安全、数字货币反洗钱和基于隐私计算的数字资产存管,为 DApp 项目方提供合约安全和数字资产安全服务。团队发表 20 多篇顶级安全学术论文 (CCS, USENIX Security, S&P),合伙人获得 AMiner 全球最具影响力的安全和隐私学者称号 (2011-2020 排名全球第六). 研究成果获得中央电视台、新华社和海外媒体的报道。独立发现数十个 DeFi 安全漏洞和威胁,获得 2019 年美国美国国立卫生研究院隐私计算比赛 (SGX 赛道) 全球第一名。团队以技术驱动,秉持开放共赢理念,与社区伙伴携手共建安全 DeFi 生态。 —- 编译者/作者:BlockSec 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

[虚拟印钞机]PopsicleFinance双花攻击分析

2021-08-04 BlockSec 来源:区块链网络

LOADING...

相关阅读:

- FILRER加入Metaverse+NFT矩阵联盟[NFTMA]2021-08-04

- SUGARDOGE 及其 BNB 收益功能显示了团队对盈利方可持续性的持续承诺2021-08-04

- 加拿大Artemisclouds审计公司(简称:Artemis审计)2021-08-04

- Swarm-EBZZ将于今日正式开放产币加快节点布局先登财富榜单2021-08-04

- 发现NFT最真实的价值2021-08-04