区块链安全咨询公司 曲速未来?表示:如果你曾经玩过育碧出品的《看门狗》系列,那么对于黑客主角团按下手机就可以直接让ATM吐钱的场景一定不会陌生。当然,这样的场景大概率不会在现实中发生,但对于金融服务行业来讲,安全危机始终存在。诚然,新冠疫情为金融企业数字化改革进程按下了加速键,但在互联网流量的激增的同时,互联网上攻击流量也在同步激增,金融行业尤为显著,这使得金融行业在网络和应用安全问题上的重视和投入日渐提高。 LFI攻击占比超SQL注入,DDoS仍居高不下 作为网络攻击的重灾区之一,吸金能力强、利润大的金融行业多年来一直都很受到网络攻击黑产团伙的“照顾”,各种各样难以防御的网络攻击,使得在线金融服务、支付系统、大型银行和POS终端等金融机构的业务被严重损害,Akamai在过去一年里共监测到63亿次Web应用程序攻击,其中超过7.36亿次针对的是金融服务行业,增幅达到了62%。

2020年监测到的网络攻击多达63亿次 在这其中,本地文件包含(LFI)攻击占比高达52%,是排名第一的应用程序攻击类型,这说明犯罪分子仍然将API和应用程序作为首选的攻击对象。而SQL注入(SQLi)紧随其后,占比达到了33%。LFI攻击利用了在服务器上运行的各种脚本,因此这类攻击可用于强制泄露敏感信息。LFI攻击还可用于在客户端执行命令(比如容易受到攻击的JavaScript文件),这可能导致跨站点脚本攻击(XSS)和拒绝服务(DoS)攻击。XSS是针对金融服务的第三大常见攻击类型,占观察到的攻击流量的9%。

LFI攻击超越了SQL注入,成为针对金融行业的最常见攻击类型 作为传统攻击方式的DDoS,近年来则以更多、更复杂的形式呈现出来。具体而言,单次攻击的带宽越来越高,攻击的PPS值(每秒数据包)也越来越高。超大带宽峰值流量的DDoS攻击对于任何一家企业来讲,都是很大的挑战,金融服务业也是如此,根据分析,过去三年间,针对金融服务行业的DDoS攻击增加了93%,这表明系统破坏仍然是犯罪分子的目的,因此黑客往往会攻击日常业务所需的服务和应用程序。

过去三年DDoS攻击量持续增长 如今,黑产已经形成了规模化的运营状态。黑产中“攻击即服务”概念兴起,黑客基于行业排名逐个搜寻攻击目标,有计划地开展、有计划地渗透、有计划地发动攻击、有计划地勒索。尤其是针对金融行业。一开始,黑客组织会发出威胁性的电子邮件,警告如果公司不支付比特币,则将对公司发起网络攻击,例如DDoS,这些邮件会明确受害者机构内的目标资产并承诺会进行一次小的“测试”攻击来证明情况的严重性。 撞库攻击持续显著增加,网络钓鱼成关键推手 去年一整年,针对大型企业的撞库攻击在不断上升,黑客通过收集互联网已泄露的用户和密码信息,生成对应的字典表,尝试批量登陆其他网站后,得到一系列可以登录的用户。据调查报告显示,去年有超过1930亿次的撞库攻击,其中多达34亿次针对的是金融服务机构,同比增长超过45%。

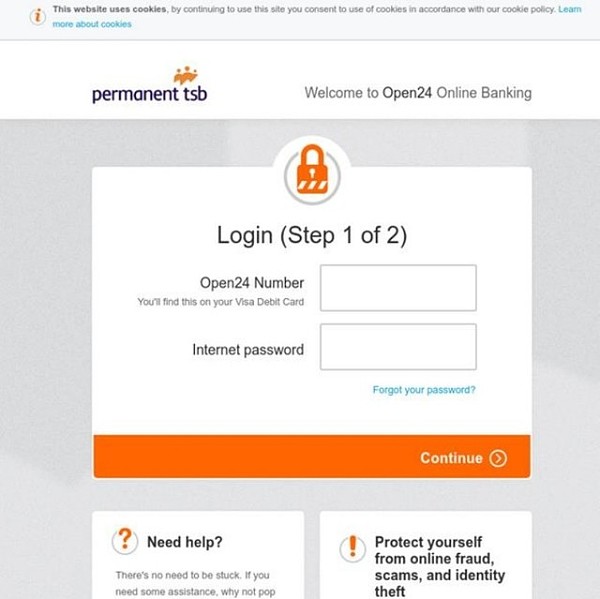

金融服务业在2020年每天都要经历千万级别的撞库攻击 这并不难理解,去年前两个季度,在全球范围内发生了多次大规模的数据泄露事件,例如Zoom的数据泄露事件,这造成了众多数据开始在暗网传播,一旦被黑客收集到,他们就会在包括金融机构在内的企业进行撞库攻击,作为最初始的安全保障,密码一直都是安全链中的薄弱环节,而犯罪分子会毫不犹豫地利用这点、 而撞库攻击数量的持续显著增加,则与金融服务行业的网络钓鱼状况有直接的关系。犯罪分子会使用各种方法来扩充其收集到的登录凭据,而网络钓鱼则是他们攻击手段中的关键工具之一。通过以该行业中的银行客户和员工为目标,犯罪分子令其潜在受害者的数量以指数方式增加。 网络金融钓鱼是金融机构面临的巨大威胁之一,攻击者一般通过发送大量貌似可信银行的诈骗邮件,诱导用户输入个人资料、账户敏感信息,以及银行的交易和转账数据。一旦钓鱼诈骗者获取这些重要数据,就会入侵用户账户并非法转移用户金融资产。今年2月份,硅谷顶级风险投资公司红杉资本就遭遇了钓鱼邮件攻击,造成的损失不可估量。 虽然企业也在使用多因素认证(MFA)和双因素认证(2FA)以增强基本密码的安全性,但近年来的网络钓鱼手段也开始针对MFA和2FA,受害者在被诱导之后,会在谈话过程中泄露一次性密码(OTP),使得攻击者绕过密码的安全保护。 更麻烦的是,网络钓鱼现如今已发展成为一种服务,高级的黑客会创建复杂的钓鱼工具包,并配备完整的后端操作支持和功能,并将其出售给技术较低的罪犯。该报告研究了两种特定的网络钓鱼工具包“Kr3pto”和“Ex-Robotos”。其中Kr3pto针对的是11家英国银行,而Ex-Robotos则将其诈骗目标对准了企业员工。 Kr3pto网络钓鱼工具包以短信方式向金融机构及其客户发起攻击。自2020年5月以来,共计在英国总计欺诈了11家银行,涉及8000多个域名。 Kr3pto的目标就是受害者的用户名和密码,该工具包首先会发送钓鱼邮件,一旦受害者进入登录页面,钓鱼攻击就开始了,同时获取受害者使用的OTP,例如安全问题和答案,以及基于短信的PIN,工具包可以动态适应受害者在银行的登录体验,进而迷惑受害者。

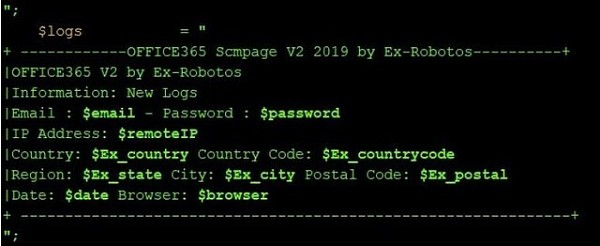

Kr3pto的钓鱼页面 在企业撞库网络钓鱼方面,Ex-Robotos则提供了一个基准,根据数据显示,43天内用于Ex-Robotos的APIIP地址的点击量超过22万次。事实上,在2021年1月31日至2月5日间,该地址的峰值流量达到了平均每天数万次。 Ex-Robotos包括两种钓鱼方式,一种是语音邮件,另一种则集中在受保护文档上。但都遵循同样的运行程序,大多数受害者是企业用户,而他们的邮件则可能在更早之前已被犯罪分子获取,并成为攻击目标。一旦受害者的密码被收集,Ex-Robotos就会通过电子邮件发送这些密码,并为犯罪分子的撞库攻击提供数据。

显示数据收集功能的Ex-Robotos代码 Kr3pto和Ex-Robotos在全球范围内都被犯罪分子广泛使用,一旦犯罪分子获得了凭证,就可以进行更多的攻击,这意味着金融机构及其他企业需要采用更强大的2FA/MFA替代品保护自己的密码安全。 像Kr3pto和Ex-Robotos这样的工具包只是当今威胁企业和消费者的众多工具包中的两种而已。请记住,员工也是消费者,随着居家办公的普及以及企业环境中移动设备的使用,犯罪分子会毫不掩饰地攻击这些人员——无论他们身在何处,所以近期短信形式的网络钓鱼攻击数量激增也就很好解释了。 数字时代,保护资产安全至关重要 频发的网络安全案件,给企业的信息安全建设敲响了警钟。一旦遭遇网络安全事故,企业的资产、业务和声誉都将蒙受巨大损失,甚至会动摇自身的生存根基。那么,企业如何在享受信息技术红利的同时,抵御越来越致命的网络安全风险? 相比“应对”威胁,“提前感知”威胁,显然是提升安全防护效率、降低安全风险最经济的方式。因此,威胁情报的安全投入对于企业占据攻防先机至关重要,也是企业在安全左移趋势下做好安全前置的有效途径。 另一方面,以“持续验证,永不信任”为核心的零信任,无论是从安全高配,还是在降本增效方面,都是远程业务常态化过程中企业进行安全建设的高性价比价值点。即使企业存在被攻陷的风险,在多维身份认证、最小权限动态访问控制以及可变信任管理等策略的保护下,也可以提供持续的安全防护。 本文内容由 曲速未来 (WarpFuture.com) 安全咨询公司整理编译,转载请注明。 曲速未来提供包括主链安全、交易所安全、交易所钱包安全、DAPP开发安全、智能合约开发安全等相关区块链安全咨询服务。 —- 编译者/作者:曲速未来安全区 玩币族申明:玩币族作为开放的资讯翻译/分享平台,所提供的所有资讯仅代表作者个人观点,与玩币族平台立场无关,且不构成任何投资理财建议。文章版权归原作者所有。 |

曲速未来发布:网络攻击威胁金融企业安全,保护数据资产迫在眉睫

2021-06-04 曲速未来安全区 来源:区块链网络

LOADING...

相关阅读:

- 喜讯TJWallet荣获中国软件产品认证证书2021-06-04

- 媒体:手机钱包GCash不排除支持加密货币2021-06-04

- 矿工已开始兑现他们的 BTC,而 Poolin 钱包已倾销了今年最大的比特币储2021-06-04

- 量化即挖矿?IBTC开启挖矿新玩法2021-06-04

- 加密差价合约像蘑菇一样突然出现2021-06-04